Erfahren Sie, wie Myra digitale Souveränität und Cyberresilienz vereint.

Home>

DORA (Digital Operational Resilience Act)

Auf einen

Blick

Blick

- 01. DORA: eine Definition

- 02. Welche Probleme geht DORA an?

- 03. Welche Ziele verfolgt DORA?

- 04. Welche Unternehmen sind von DORA betroffen?

- 05. Welche praktischen Auswirkungen hat DORA?

- 06. Welche zentralen Anforderungen stellt DORA an Finanzunternehmen?

- 07. Ab wann gelten die neuen DORA-Regelungen?

- 08. Was müssen Finanzunternehmen künftig bei der Wahl eines IKT-Drittanbieters beachten?

- 09. Myra ist schon jetzt bereit für DORA

01

DORA: eine Definition

Der vorgeschlagene Rechtsakt zur digitalen Betriebsstabilität (Digital Operational Resilience Act, DORA) ist Teil eines Maßnahmenpakets zur Digitalisierung des Finanzsektors, das die Europäische Kommission Ende September 2020 vorgelegt hat. Mit dem Paket will die Kommission Europas Wettbewerbsfähigkeit und Innovation im Finanzsektor fördern.

Der Finanzsektor ist in hohem Maß auf Informations- und Kommunikationstechnologie (IKT) angewiesen. Durch die Corona-Pandemie hat sich dies noch verstärkt, da Kunden vermehrt digitale Angebote nutzen. Diese IKT-Abhängigkeit macht Finanzunternehmen besonders anfällig für Cyberangriffe oder -vorfälle. Zudem können die Folgen eines Angriffs oder einer Störung bei einem wichtigen, grenzüberschreitend agierenden Finanzdienst weitreichende Auswirkungen auf andere Unternehmen, Teilsektoren oder gar die gesamte übrige Wirtschaft haben. Deshalb ist die digitale Betriebsstabilität im Finanzsektor von enormer Bedeutung. Mit Verweis auf Branchenuntersuchungen schätzt die Kommission die durch operative Vorfälle verursachten Kosten im EU-Finanzsektor auf bis zu 27 Milliarden Euro pro Jahr.

Cyberabwehr und Aufsichtsmöglichkeiten verbessern

DORA soll vor diesem Hintergrund zum einen sicherstellen, dass alle Beteiligten des Finanzsektors die erforderlichen Sicherheitsvorkehrungen getroffen haben, um IKT-bezogene Cyberangriffe und andere Vorfälle abzuwehren oder abzumildern. Zum anderen soll DORA den europäischen Aufsichtsbehörden die Überprüfung ausgelagerter Dienstleistungen ermöglichen. Zu diesem Zweck ist die Einführung eines Aufsichtsrahmens für im Finanzsektor tätige IKT-Drittanbieter wie Cloud-Computing-Dienstleister vorgesehen.

Zentrale Inhalte

Die EU-Verordnung „über die Betriebsstabilität digitaler Systeme des Finanzsektors“ enthält Anforderungen in Bezug auf das IKT-Risikomanagement, die Klassifizierung und Meldung IKT-bezogener Vorfälle, digitale operationelle Belastbarkeitstests, vertragliche Vereinbarungen zwischen IKT-Drittdienstleistern und Finanzunternehmen, den Aufsichtsrahmen für kritische IKT-Drittanbieter sowie Regeln für den Informationsaustausch.

06

Welche zentralen Anforderungen stellt DORA an Finanzunternehmen?

Viele der in der finalen DORA-Verordnung formulierten Anforderungen – etwa für das IKT-Risikomanagement – sind grundsätzlich schon aus bestehenden Regularien für den Finanzsektor wie den EBA-Leitlinien, MaRisk oder BAIT bekannt. Teilweise gehen sie aber auch darüber hinaus, zum Beispiel bei der Überwachung und Beaufsichtigung von IKT-Dienstleistern oder der Prüfung von IKT-Systemen. Folgende Punkte sind zu beachten:

IKT-Risikomanagement

Starke Einbeziehung des Vorstands:

Der Vorstand verantwortet beispielsweise alle Vorkehrungen im Zusammenhang mit dem IKT-Risikomanagementrahmen und muss die Business-Continuity- sowie Notfallwiederherstellungspläne überprüfen.

Identifizierung:

Unternehmen müssen Geschäftsfunktionen und diese unterstützende Informationsressourcen, die potenzielle Quellen eines IKT-Risikos darstellen, identifizieren, klassifizieren und dokumentieren. Das gilt insbesondere für Systembereiche, die mit internen und externen IKT-Systemen vernetzt sind.

Schutz und Prävention:

Die Funktionsweise der IKT-Systeme muss kontinuierlich überwacht und kontrolliert werden, um einen angemessenen Schutz zu gewährleisten. Dafür sind vorbeugend geeignete Sicherheitsstrategien, -richtlinien, -verfahren und -tools zu implementieren.

Erkennung anomaler Aktivitäten:

Unternehmen müssen über Mechanismen verfügen, um anomale Aktivitäten umgehend zu erkennen und alle potenziellen Schwachstellen zu ermitteln.

Gegenmaßnahmen und Wiederherstellung:

Unternehmen sind verpflichtet, Reaktions- und Wiederherstellungsmaßnahmen zu ergreifen sowie entsprechende Notfallstrategien und -pläne zur Fortführung des Geschäftsbetriebs zu entwickeln. Selbst Firmen, die sonst bereits viele der IKT-Risikomanagement-Anforderungen von DORA erfüllen, sollten daher prüfen, ob auch ihre Reaktions- und Wiederherstellungsstrategien und -pläne den erweiterten Regeln in diesen Bereichen entsprechen.

Kommunikation:

Firmen müssen einen Krisenkommunikationsplan erarbeiten, der „eine verantwortungsbewusste Offenlegung IKT-bezogener Vorfälle oder erheblicher Anfälligkeiten“ gegenüber Kunden, anderen Finanzunternehmen und der Öffentlichkeit ermöglicht.

Meldung von IKT-bezogenen Vorfällen

Management:

Finanzunternehmen müssen einen spezifischen Incident-Management-Prozess zur Identifizierung, Verfolgung, Protokollierung, Kategorisierung und Klassifizierung von IKT-Vorfällen einrichten und anwenden.

Klassifizierung:

Die Klassifizierung von IKT-Vorfällen muss anhand einer Reihe von Kriterien erfolgen, die vom gemeinsamen Ausschuss der ESAs weiterentwickelt werden sollen.

Berichterstattung:

Unternehmen sind verpflichtet, schwerwiegende IKT-Vorfälle innerhalb vorgeschriebener Fristen und unter Verwendung harmonisierter Berichtsvorlagen der zuständigen Behörde zu melden.

Prüfung der digitalen Betriebsstabilität

Allgemeine Anforderungen:

Als integralen Bestandteil des IKT-Risikomanagementrahmens fordert DORA von Unternehmen die Einführung eines soliden und umfassenden Programms zur Prüfung der digitalen Betriebsstabilität, das IKT-Instrumente, -Systeme und -Prozesse abdeckt.

Erweiterte Prüfung:

Bestimmte Finanzinstitute müssen mindestens alle drei Jahre erweiterte Prüfungen ihrer IKT-Instrumente, -Systeme und -Prozesse anhand bedrohungsorientierter Penetrationstests durchführen. Betroffene Firmen sollten genau verfolgen, wie die ESAs die Durchführungskriterien ausarbeiten.

Steuerung des Risikos durch IKT-Drittanbieter

Allgemeine Grundsätze:

Finanzunternehmen müssen das Risiko durch IKT-Drittanbieter innerhalb ihres IKT-Risikomanagementrahmens in Einklang mit bestimmten Grundsätzen steuern. Diese umfassen Verantwortung und Haftung, Verhältnismäßigkeit, eine Strategie für das Risiko durch IKT-Drittanbieter, Dokumentation und Aufzeichnung, Analyse vor Vertragsabschluss, Informationssicherheit, Prüfungen und Inspektionen, Kündigungsrechte sowie Ausstiegsstrategien.

Vorläufige Bewertung des IKT-Konzentrationsrisikos und weiterer Sub-Outsourcing-Vereinbarungen:

Die verpflichtende vorläufige Bewertung zielt darauf ab, festzustellen, ob der Abschluss einer vertraglichen Vereinbarung in Bezug auf IKT-Dienste zu einem Vertrag mit einem marktbeherrschenden IKT-Drittanbieter führen würde, der nicht ohne Weiteres ersetzbar ist. Ebenso soll sie zeigen, ob mehrere vertragliche Vereinbarungen über die Erbringung von IKT-Diensten mit demselben oder einem eng verbundenen Dienstleister getroffen wurden.

Wesentliche Vertragsbestimmungen:

Die Rechte und Pflichten des Finanzunternehmens und des IKT-Drittanbieters müssen eindeutig zugewiesen und in einer vertraglichen Vereinbarung festgelegt werden, deren detaillierter Umfang in den Rechtsvorschriften definiert wird.

Vereinbarungen zum Informationsaustausch

Austausch zu Cyberbedrohungen:

DORA ermöglicht Finanzunternehmen, Informationen und Erkenntnisse über Cyberbedrohungen untereinander auszutauschen, um die digitale Betriebsstabilität zu stärken. Das umfasst Indikatoren für Beeinträchtigungen, Taktiken, Techniken, Verfahren, Cybersicherheitswarnungen und Konfigurationstools.

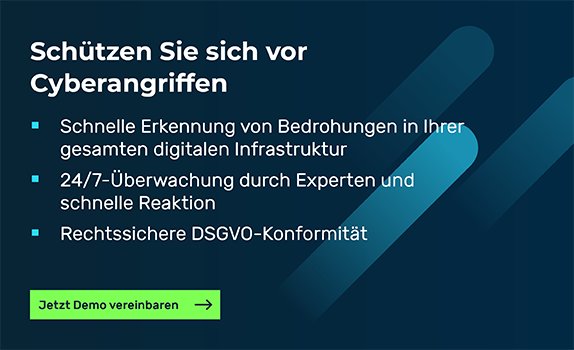

Cybersecurity Lösungen von Myra

DDoS Protection

Mit der Myra DDoS Protection erhalten Sie einen vollautomatischen Schutz vor schädlichen Requests und Überlastungsangriffen. Auch im akuten Angriffsfall sind Ihre Webapplikationen somit durchgehend erreichbar.

WAF

Die Myra WAF schützt Ihre Webapplikationen vor schädlichen Zugriffen und Schwachstellen-Exploits. Durch eine einfache Integration und Konfigurierung ist sie im Handumdrehen eingerichtet.

CDN

Erstklassige Nutzererfahrung durch schnellen Seitenaufbau und minimale Latenz: Mit dem Myra CDN werden alle statischen und dynamischen Inhalte Ihrer Website hochperformant ausgeliefert.

DNS

Myra DNS bietet Ihnen eine zuverlässige und leistungsstarke Lösung zur Absicherung Ihrer kritischen Webapplikationen. Verwalten Sie Ihre Namensauflösung problemlos und schützen Sie sich vor DNS-Hijacking.

Bot Management

Verabschieden Sie sich für immer von schädlichen Bots. Das Myra Bot Management erstellt für jeden Bot eindeutige Fingerprints und ermöglicht somit eine optimale Reaktion auf jede Anfrage.

Certificate Management

Nie wieder Probleme durch abgelaufene SSL/TLS-Zertifikate. Erhöhen Sie die Sicherheit Ihrer digitalen Assets mit dem Myra Certificate Management und verschlüsseln Sie alle Ihre Domains automatisch.

Über den Autor

Björn Greif

Senior Editor

Über den Autor

Björn Greif startete seine Redakteurskarriere 2006 beim IT-Nachrichtenportal ZDNet. 10 Jahre und exakt 12.693 Artikel später engagierte er sich beim deutschen Start-up Cliqz für mehr Privatsphäre und Datenschutz im Web. Vom Datenschutz zur IT-Sicherheit war es dann nur noch ein kleiner Schritt: Seit 2020 schreibt Björn bei Myra über die neusten Trends und Entwicklungen in der Welt der Cybersecurity.