Unsere WAF hat eine neue Oberfläche – für intuitivere und effizientere Nutzung. Mehr erfahren

Home>

Hoster

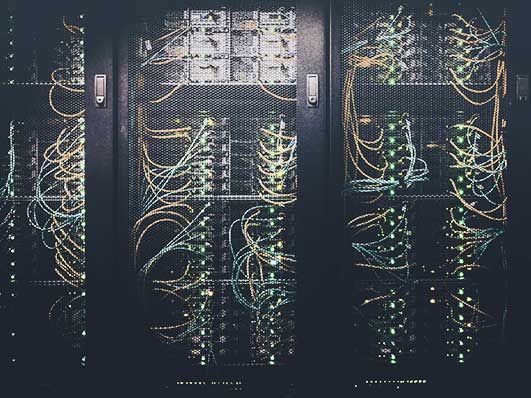

Myra Security: Der Spezialist für Sicherheit

im Datacenter

Umfangreich zertifiziert

ISO 27001 auf Basis von IT-Grundschutz des BSI, PCI-DSS, IDW PS 951 (ISAE 3402)

Auditiert

MaRisk, BAIT, BSI-KRITIS qualifiziert

Security Operation Center

24/7 Full-Service-Betreuung durch unsere IT-Fachleute

Hochskalierbar

Schnelle Installation und einfacher Betrieb

Made in Germany

Deutscher Hersteller & DSGVO konform

Preismodell

Flexible und skalierbare Preis- & Partnermodelle

Myra-Technologien zum Schutz von Hostern

Die Myra Network & Infrastructure Security schützt vollautomatisch vor volumetrischen Angriffen auf den Layern 3 und 4. Die Schutzlösung ist einfach zu implementieren und erfordert keine zusätzliche Hardware oder Software. Über das automatische Flow-Monitoring sind detaillierte Traffic-Analysen (NetFlow und sFlow) möglich. Die Umschaltung von betroffenen Netzen erfolgt im Angriffsfall ebenfalls vollautomatisch.

Zur Myra Network & Infrastructure SecurityDie Myra Application Security schützt Websites, DNS, Mail, VoIP auf Layer 7 vollautomatisch. Dank hundertprozentiger Traffic-Sichtbarkeit ermöglicht Myra ein intelligentes Load-Balancing sowie Site Failover mit hoher Zuverlässigkeit und minimalen Antwortzeiten. Dabei spielt es keine Rolle, ob es sich um statische oder dynamische Inhalte handelt.

Für Hoster bietet Myra damit ein umfangreiches Portfolio mit einem gleichermaßen attraktiven wie auch flexiblen Preismodell, das von On-demand-Betrieb bis Flatrate reicht.

Zur Myra Application SecurityHaben Sie

Fragen?

Kontaktieren Sie uns via Kontaktformular oder rufen

Sie einfach an unter +49 89 414141 - 345.